Internet of Things: protocolli e criticità nella sicurezza di rete (Prima parte) - ICT Security Magazine

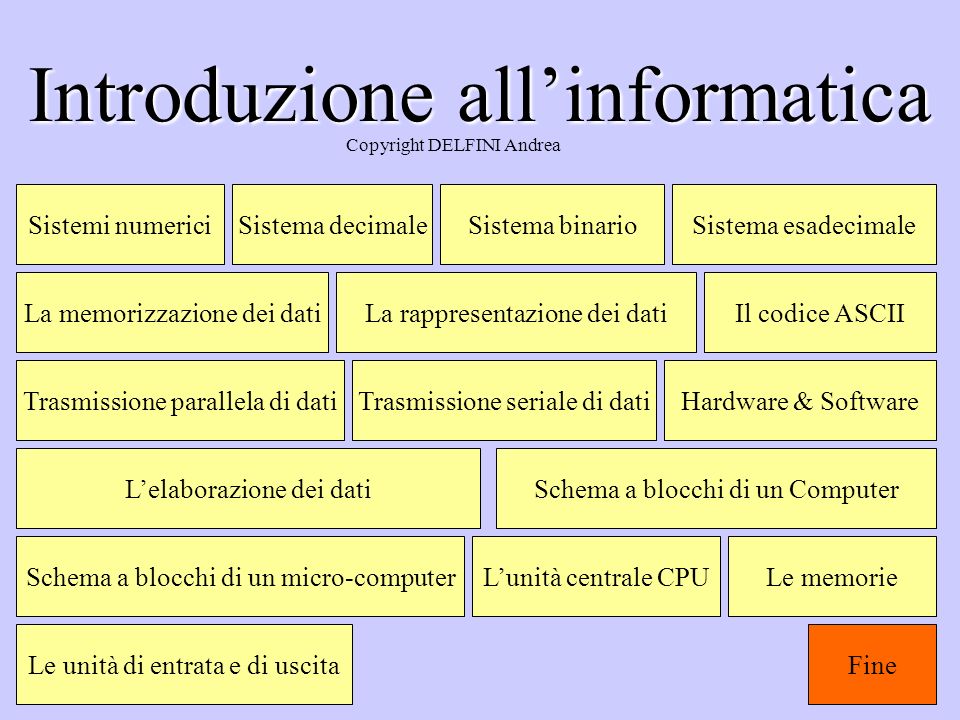

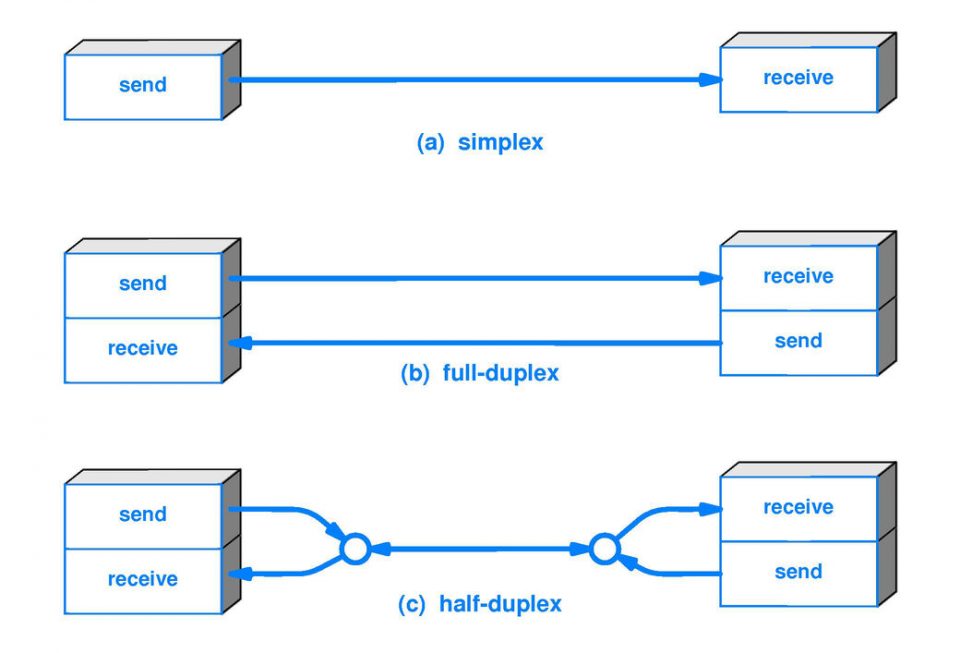

Introduzione alle reti di computer. I tipi, le topologie, tecniche di comunicazione e protocolli | Un Prof ai Fornelli

Dalla sicurezza sul territorio a quella informatica: così Metronotte è al tuo servizio - Libertà Piacenza

icona hud e scudo della sicurezza informatica. protezione della rete di dati digitali. analisi dei dati